Root-me Cracking 1번 문제입니다.

vi에서 c로 작성하였고 gcc32 컴파일한 바이너리 파일입니다.

Start the challenge 버튼을 누르면 ch1.zip 파일을 다운로드 하네요.

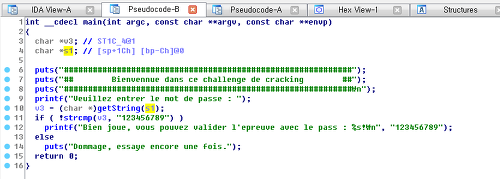

ELF 바이너리 파일을 IDA Pro로 열어 보았습니다.

헥스레이를 이용하여 의사코드를 확인한 결과

getString으로 받아온 문자열 값을 123456789와 strcmp로 비교하여

각각의 프랑스어 문자열을 출력해주네요.

그럼 모두의 예상대로 Password는 .... 그렇지요~!

미션클리어~!!

'War-Game > Root-me' 카테고리의 다른 글

| ROOT-ME CHALLENGES - CRACKING : 2 ELF x86 Basic (0) | 2019.04.03 |

|---|---|

| ROOT-ME CHALLENGES - Web Server : 14 Directory traversal (0) | 2019.04.03 |

| ROOT-ME CHALLENGES - Web Server : 13 HTTP Cookies (0) | 2019.04.03 |

| ROOT-ME CHALLENGES - Web Server : 12 File Upload - MIME type (0) | 2019.04.03 |

| ROOT-ME CHALLENGES - Web Server : 11 File Upload - double extensions (0) | 2019.04.03 |